Les mois de confinement que nous avons vécu ont changé durablement nos modes de vie ainsi que les relations professionnelles que nous entretenons avec nos clients, partenaires et fournisseurs. Nous devons donc nous poser un certain nombre de questions au sujet de notre fonctionnement et de notre adaptation à ce nouvel environnement.

"Mon entreprise a-t-elle un niveau d'intégration du numérique suffisamment avancé pour répondre aux nouvelles demandes de mes clients ?"

"Faisons-nous confiance à nos équipes pour le télétravail, et sont-elles équipées pour cela ?"

"Comment améliorer les performances et la motivation des collaborateurs ainsi que leur bien-être par le télétravail ?"

"Les salles de réunions ainsi que certains bureaux sont-ils toujours utiles ?"

"Les webinards sont-ils l’avenir des salons professionnels ?"

"Mon commerce est-il prêt pour le eCommerce ?"

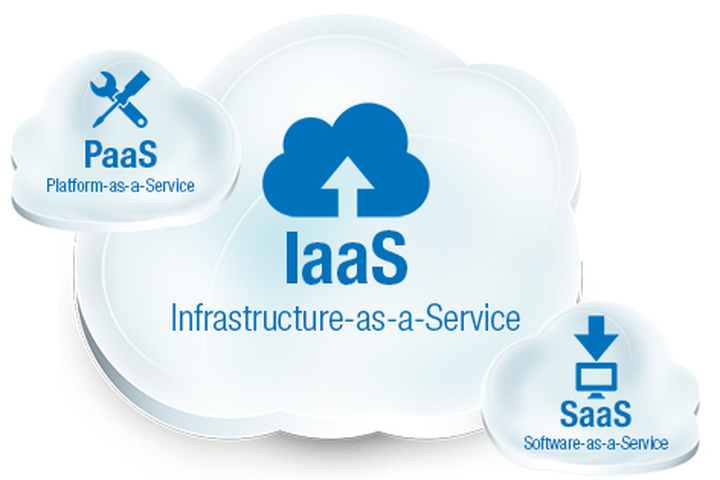

Les technologies de l'information et de la communication ont fait de nous des consommateurs "numériques". En tant que producteurs, nos entreprises doivent s'adapter à ces nouveaux modes de consommation en se numérisant pour être présentes et performantes sur ce nouveau marché mondial.